Checklist sigurnosti call centera

Osigurajte svoj call center s našom sveobuhvatnom checklist sigurnosti. Saznajte o kontroli pristupa, enkripciji, usklađenosti i više!

Sveobuhvatna checklist za usklađenost call centra koja će vam pomoći da budete u skladu s pravnim zahtjevima i zaštitite podatke kupaca.

Kao vlasnik poslovanja, znate važnost usklađenosti s primjenjivim zakonima i propisima. Call centri koji čuvaju mnogo osjetljivih podataka o kupcima posebno su izloženi riziku. Kako maksimalno povećati sigurnost help deska ?

Evo kako: slijedeći praktičnu checklist zahtjeva za usklađenost call centra. Dovršavanjem nje pomoći ćete da vaš call center bude siguran.

To je alat koji pomaže svim vrstama kontakt centara da budu u skladu s najnovijim pravnim zahtjevima. Osiguravanjem da se vaši agenti pridržavaju pravila navedenih u nastavku, možete smanjiti rizik od kazni ili drugih sankcija.

Checklist za usklađenost call centra mogu koristiti poslovanja svih veličina. Naša checklist pomoći će vašem poslovanju da se drži zakona, bilo da je malo s jednim kontakt centrom ili poduzeće s više call centara .

Ovo je temelj vašeg programa usklađenosti. Bez sigurne mreže, sve operacije vašeg call centra su otvorene za opasnost.

Jer pomaže zaštititi podatke vašeg kupca od neovlaštenog pristupa, krađe ili izmjene.

Ako niste sigurni gdje početi, razmislite o radu s konzultantom za IT sigurnost. To se može učiniti na dva načina:

Savjet: za više informacija o izgradnji i održavanju sigurne mrežne infrastrukture, konzultirajte Nacionalni institut za standarde i tehnologiju (NIST).

Web usluge su jako izložene malveru. Transakcije kreditnih kartica nisu iznimka, pa kontakt centri trebaju biti zaštićeni od njih. Razvoj takvog programa je proaktivni pristup upravljanju cyber prijetnjama i ranjivostima.

Pomaže vam identificirati, prioritizirati i otkloniti sigurnosne probleme prije nego što postanu problem za vaše poslovanje ili kupce. Takav program može vam reći točno što trebate učiniti u slučaju kršenja sigurnosti.

Zaštićeni pristup podacima vlasnika kartice odnosi se na sve informacije o kupcu koje se čuvaju u vašem sustavu. To može uključivati imena, adrese, telefonske brojeve, brojeve kreditnih kartica i još mnogo toga.

Sprječava hakere da pristupe informacijama vlasnika kartice i koriste je za počinjenje prijevare ili krađe identiteta. Osim toga, sprječava bilo koju neovlaštenu prijenos podataka vlasnika kartice.

Prvo, provjerite da ste usklađeni s zahtjevima Payment Card Industry Data Security Standard (PCI DSS standard). Zatim, primijenite snažnu mjeru kontrole pristupa kako biste zaštitili privatne detalje svojih klijentata.

Savjet: izbjegavajte pohranu detalja kupaca i uklonite sve prethodno čuvane podatke.

Moćan kriptografski sustav i šifriranje potrebni su kako bi se osiguralo da se osjetljivi podaci vlasnika kartice sigurno prenose.

Ovo je dokument koji opisuje pristup organizacije zaštiti svojih elektroničkih informacija.

Pruža okvir koji zaposlenici trebaju slijediti pri rukovanju osjetljivim podacima i tako pomaže zaštititi poslovanje.

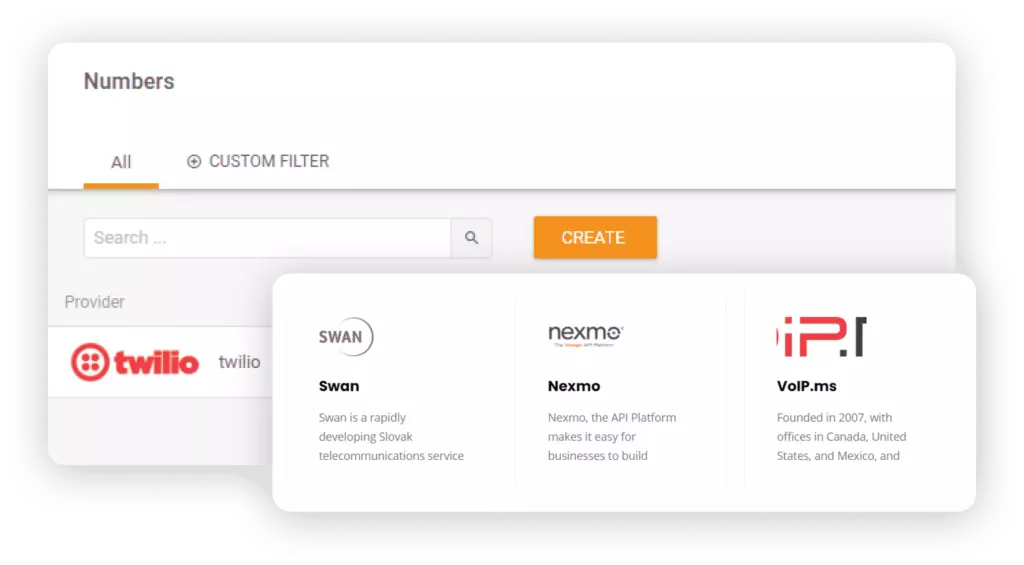

Kontrola pristupa je proces koji vam omogućava upravljanje tko ima pristup vašim sustavima i podacima. Odabir help desk softvera koji ima sve najnovije sigurnosne mogućnosti imperativno je ovdje.

Štiti vaše podatke od neovlaštenog pristupa, smanjuje rizik od unutarnje prijevare i zlouporabe, te pomaže zaštititi privatnost kupaca.

Ključ je odabrati automatizirani help desk softver kao što je LiveAgent kako biste kontrolirali sve mjere u vaše ime. To je rješenje koje vam pomaže sigurno upravljati svim upitima kupaca iz jednog sučelja.

Odabirom takvog alata povećat ćete sigurnost podataka svojih kupaca. LiveAgent pruža:

Možete besplatno testirati LiveAgent prije nego što se obavežete na bilo kakve financijske obveze.

Šifriranje je proces pretvaranja podataka u šifrirani tekst tako da mu mogu pristupiti samo oni koji imaju ključ za dešifriranje.

Čineći to, osiguravate kupcima da su informacije koje se prenose zaštićene od prisluškivanja i drugih oblika presretanja.

Postoji nekoliko različitih protokola šifriranja koji se mogu koristiti, kao što su Secure Sockets Layer (SSL) i Transport Layer Security (TLS), oba kritična za održavanje usklađenosti sa cyber sigurnosti u glasovnim transakcijama.

Savjet: ako koristite LiveAgent-ov help desk , možete iskoristiti njegovo ugrađeno šifriranje. LiveAgent šifrira sve podatke prema zadanom postavkama putem SSL-a (HTTPS) i TLS-a, pa je sav promet između vaše web stranice/aplikacije i naših poslužitelja siguran.

Kako biste spriječili bilo koju prijevarnu aktivnost, važno je ne dozvoliti pristup informacijama o plaćanju kupca.

Nedozvoljavanjem pristupa pomaže zaštititi financijske detalje svojih kupaca od krađe od strane cyber kriminalaca.

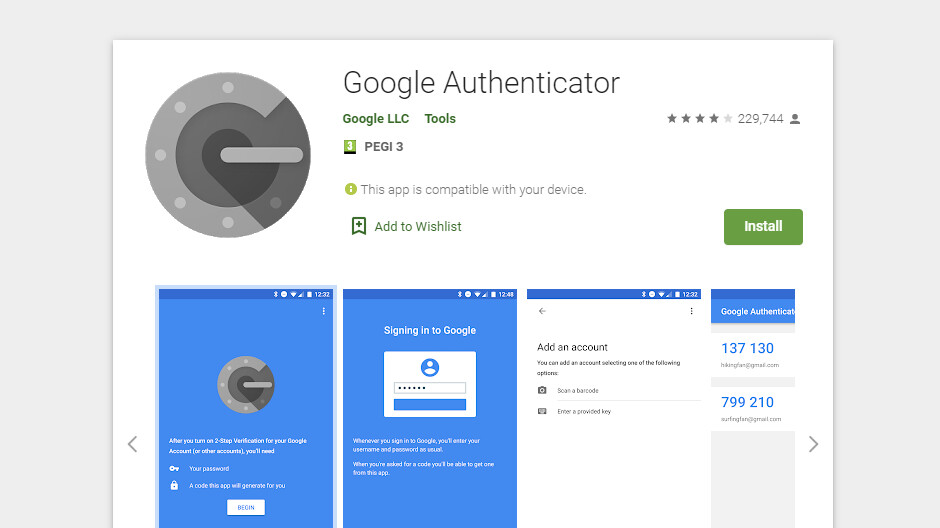

Prvo, provjerite da su vaši zaposlenici svjesni svojih odgovornosti u vezi zaštite osjetljivih podataka. Koristite snažne procedure provjere autentičnosti kao što su dvofaktorska provjera i jednokratne lozinke. Također, šifrirajte sve prijenose podataka između terminala za plaćanje i poslužitelja kako nitko ne bi mogao presresti ih tijekom prijenosa.

Ako trebate pratiti te podatke, provjerite da se čuvaju na sigurnoj lokaciji i da je pristup ograničen samo na ovlaštene osobe.

Čineći to, niste u skladu sa GDPR zakonom i čini se lako da neovlaštene osobe pristupe tim informacijama.

Ako trebate pisati bilješke, provjerite da koristite sigurnu metodu njihove pohrane. To bi moglo uključivati zaključavanje bilježnica u sefu ili korištenje sustava za šifriranu pohranu datoteka.

Korištenje mobilnih telefona u kontakt centru povećava rizik od gubitka ili krađe podataka.

Smanjuje šanse da osjetljive informacije budu izgubljene ili ukradene zbog greške zaposlenika kao što je gubitak njihovog uređaja.

Educirati svoje zaposlenike o cyber sigurnosnom riziku povezanom s korištenjem osobnog uređaja i provjerite da razumiju važnost sigurnosti podataka. Zahtijevajte od zaposlenika da zaštite svoje uređaje lozinkom i instaliraju reputabilne sigurnosne aplikacije. Provjerite da su svi osjetljivi podaci šifrirani prije nego što se pohrane ili prenesu na mobilni uređaj.

Ovo je jedan od najboljih načina da identificirate ranjivosti prije nego što postanu problem za vašu organizaciju ili kupce.

Pomaže vam spriječiti neovlašteni pristup, gubitak podataka ili krađu od hakera koji bi mogli pokušati ući u vaš sustav kroz slabosti i praznine koje još nisu otkrivene.

Instalirajte alat za nadzor sigurnosti mreže kako biste pratili sve aktivnosti. Postavite upozorenja kako biste bili obaviješteni o bilo kojoj sumnjivoj aktivnosti koja se dogodi u stvarnom vremenu. Redovito testirajte sigurnost svojih mreža pokretanjem skeniranja ranjivosti i testiranja penetracije.

Prijetnje osobnih podataka - Jedna od najčešćih opasnosti u kontakt centru je rizik od krađe ili gubitka podataka. Agenti imaju pristup velikom broju osobnih informacija, uključujući brojeve društvenog osiguranja, detalje bankovnih računa i brojeve kreditnih kartica. Kao takvi, važno je da svi agenti dobiju odgovarajuću obuku zaposlenika o tome kako sigurno pohraniti i prenijeti te podatke.

Unutarnje prijetnje - Agenti call centra mogu predstavljati rizik za centar ako imaju pristup osjetljivim informacijama i postanu nezadovoljni. Važno je redovito nadzirati aktivnost agenta i imati politike na mjestu koje ograničavaju pristup određenim podacima.

Privremeni zaposlenici - Call centri često zapošljavaju privremene radnike kako bi rukovao vrhunskim volumenom ili pokrili bolesnike zaposlenike. Važno je poduzeti korake kako biste osigurali da su ti radnici obučeni o politikama i procedurama centra i da razumiju rizike povezane s radom u call centru, inače mogu nenamjerno ugroziti njegovu sigurnost.

Slučajni klikovi - Ponekad zaposlenici kliknu na veze ili otvaraju datoteke koje ne bi trebali, što dovodi do instalacije malvera ili krađe podataka. Bitno je imati zaštite na mjestu protiv takvih grešaka, kao što su snažna zaštita lozinkom i sigurnosni softver.

Zaposlenik s prigovorom - Zaposlenik koji ima prigovor prema tvrtki ili drugom agentu može učiniti veliku štetu. Na primjer, mogli bi procuriti osjetljive podatke, sabotirati sustave ili uznemiravati druge zaposlenike. Važno je blisko nadzirati aktivnost zaposlenika i imati politike na mjestu kako biste se bavili takvim situacijama.

Eksterne prijetnje - Hakeri i prevaranti izvan organizacije mogu koristiti phishing ili druge tehnike kako bi pokušali ukrasti informacije ili instalirati malver na računala call centra. Najbolji način da se zaštitite od tih prijetnji je primjena snažnih sigurnosnih mjera kao što su vatrozidovi, antivirus softver i filtri neželjene pošte.

Pojam 'usklađenost' odnosi se na pridržavanje specifičnih politika i procedura tvrtke od strane predstavnika korisničke službe tijekom interakcije s kupcima.

TCPA suglasnost traje dok je potrošač ne opozove ili tvrtka u pitanju ne prekine relevantnu marketinšku kampanju.

Kako biste poboljšali usklađenost kontakt centra, trebali biste provesti odgovarajuću obuku agenata u svojoj tvrtki, nadzirati rad zaposlenika i redovito provoditi NPS ankete. Također, redovito ažurirajte politike kako biste osigurali da su svi predstavnici korisničke službe svjesni najnovijih zahtjeva za usklađenost.

DNC (Do Not Call) propisi zabranjuju telemarketing pozive stambenim kupcima koji su registrirali svoje brojeve na nacionalnoj DNC listi. TCPA (Telephone Consumer Protection Act) propisi štite potrošače od neželjenih marketinških poziva i tekstualnih poruka.

Pitanja usklađenosti su specifična pitanja koja se agentima mogu postaviti kako bi se provjerila autentičnost kupca ili narudžbe. Na primjer, predstavnik korisničke službe može tražiti datum rođenja kupca ili broj društvenog osiguranja kako bi provjerio njegov identitet.

Osigurava da agenti pružaju točne i konzistentne informacije kupcima. Također pomaže u zaštiti predstavnika korisničke službe od odgovornosti ako pružaju netočne ili zavaravajuće informacije tijekom interakcije s kupcima.

Osigurajte svoj call center s našom sveobuhvatnom checklist sigurnosti. Saznajte o kontroli pristupa, enkripciji, usklađenosti i više!

Sveobuhvatan checklist zahtjeva za call centar koji pokriva softver, internet, opremu, tehnologiju, CRM, značajke pozivanja, osoblje, usklađenost, sigurnost i v...

Pojednostavnite postavljanje call centra s našom ultimativnom listom! Saznajte o ciljevima, alatima, uključivanju i savjetima za uspjeh. Počnite sada!